CAOS TOTAL Este fin de semana pasado tuve la oportunidad de ver nuevamente una de mis películas preferidas de la…

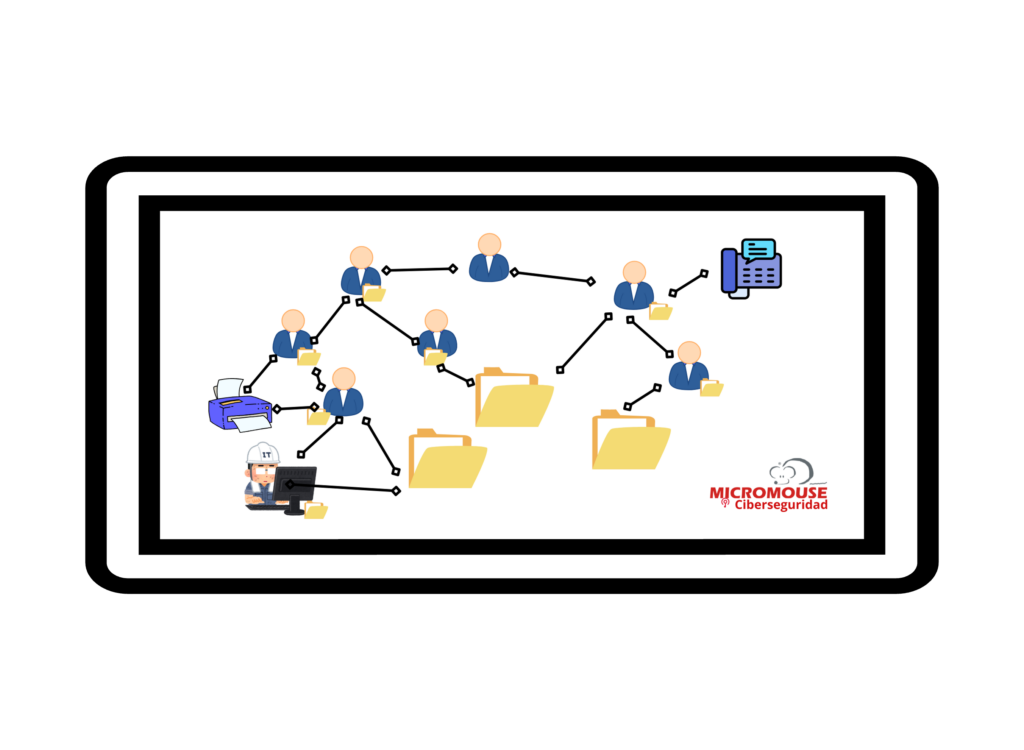

El Asistente para delegación de control en Microsoft Management Console (MMC) proporciona una manera sencilla de conceder a los usuarios la posibilidad de realizar tareas de alto nivel sin agregarse a grupos privilegiados como administradores de dominio u operadores de cuentas. Crear un modelo de delegación implica definir roles claros y limitados para lograr el equilibrio entre usabilidad y segregación.

La formación inicial o continua a nivel corporativo o la formación constante de nuestros estudiantes precisan de soluciones que combinen las necesidades de los tres elementos importantes de la ecuación: alumno, profesor y departamento de IT.

Ciberseguridad OT: VISIBILIDAD Y CONTROL. Más de un tercio de las vulnerabilidades en los dispositivos ICS (Sistemas de Control Industrial)…

Cinco recomendaciones básicas en la protección del dato sensible. El número de ataques sufridos consecuencia de la explotación de vulnerabilidades,…

odix, fabricante israelí de soluciones de ciberseguridad, ha realizado una encuesta en la que invitó a 23 lideres en seguridad…

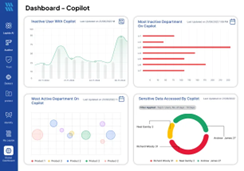

Lepide vuelve a evolucionar, y nos trae: Lepide DSP 22.1. Atender las solicitudes de acceso de tus clientes a su…

Hace un año por estas fechas mirábamos con interrogación al 2022. Hoy ya tenemos resuelta toda duda. Un año de…

El ataque contra el Consejo General del Poder Judicial, no es más que una nueva demostración que los ataques son…

Los Indicadores de Compromiso (IOC) son eventos recogidos en los logs de actividad que son signos de actividad potencialmente maliciosa…

La seguridad de los datos que manejamos las empresas es uno de los desafíos más importantes para quien debe gestionarlos…

Cada progreso de la sociedad, a lo largo de la historia, es consecuencia de las acciones rompedoras que se materializan…

MICROMOUSE lanza en España y Portugal las tecnologías de ciberseguridad de Odix 28 de septiembre de 2022, Madrid: MICROMOUSE anuncia…

Acabamos de asistir a la exfiltración de más de 90 vídeos pertenecientes a la próxima versión de uno de los…

Miles de empresas y millones de trabajadores utilizan Microsoft Teams en todo el mundo para mantenerse conectados e intercambiar información….

Las empresas demandan cada vez más soluciones que les permitan tener a salvo sus archivos confidenciales. Sin embargo, las opciones…

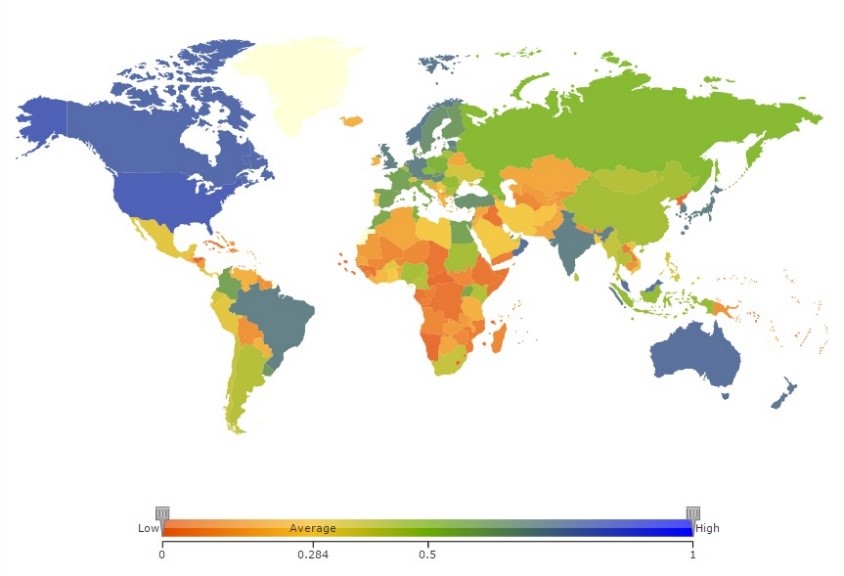

La cifra promedio de ataques cibernéticos que recibieron las empresas en el año 2021 a nivel global, fue de 270….

En mayo de 2017, el mundo entró en pánico. Un malware se estaba desplegando a la velocidad de la luz….

La seguridad del correo electrónico encabeza las prioridades en la estrategia de seguridad de toda organización porque sigue siendo el…

En los últimos años, el número de las amenazas internas, aquellas que los propios empleados generan, no para de crecer….

Las grandes tecnológicas ya hace años que trabajan en acabar con las contraseñas, ya que estas presentan muchos fallos de…

Las empresas están cada vez más preocupadas por la seguridad de los datos, en la medida en que estos se…

La autenticación para acceder a los archivos confidenciales está en boca de todos los responsables de seguridad, ya que es…

A medida que las empresas han implantado el teletrabajo y han trasladado sus cargas de trabajo a la nube, los…

La filosofía de confianza cero (Zero Trust) es la solución más efectiva para proteger a la empresa en un entorno…

24 Mar: La importancia de una solución de cifrado de archivos para iniciar una estrategia Zero Trust

En 2010 el analista de la consultora tecnológica Forrester, John Kindvervag introdujo el concepto confianza cero (Zero Trust) y, desde…

En los últimos meses, muchas empresas han apostado por la digitalización para poder mantener su negocio, a pesar de las…

La pandemia de la COVID-19 ha transformado la sociedad y ha impulsado la digitalización de las empresas. En este nuevo…

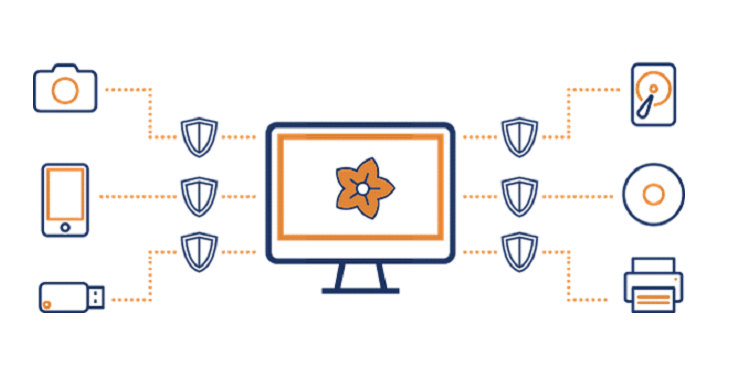

La transferencia de archivos en cualquier entorno empresarial expone la información y los sistemas a violaciones de datos o infecciones….

Las empresas, cada vez más, cuentan con empleados que combinan el trabajo en remoto y en la oficina. El trabajo…

El paradigma de la ciberseguridad ha cambiado. La Transformación Digital empuja a las empresas a ampliar la mira del Ciso,…

En la medida en que las empresas han subido masivamente su actividad a la nube, las amenazas en el ciberespacio…

A nivel empresarial, cada vez es más evidente la problemática que existe sobre la transferencia de archivos en entornos seguros….

Las organizaciones están expuestas, cada vez más, a amenazas como códigos maliciosos que se esconden en ficheros disponibles para descarga…

En la medida en que avanza la Transformación Digital en las compañías, las amenazas no paran de multiplicarse y obligan…

Las empresas están cada vez más expuestas a nuevas amenazas como los ataques de día cero, ya que los ciberataques…

Los datos se han convertido en uno de los elementos con mayor valor para las empresas, pero también en el…

Si queremos evitar brechas en seguridad, mitigar ataques ransomware, errores humanos, o ejecutar un buen gobierno de datos para cumplir…

La seguridad de los datos es fundamental. Los sistemas críticos son extremadamente sensibles. No importa que se encuentren en las…

Los ciberataques son un verdadero dolor de cabeza para cualquier tipo de negocio actual que cuente con sistemas críticos, bases…

Tenemos el placer de comunicarle que desde el 15 de junio de 2018, hemos trasladado nuestras oficinas a: …

Revista Byte – GDPR: encriptar los datos para evitar sanciones En el artículo 34 de GDPR se establece que, si…

MAR ESPAÑA (AEPD): “NO HABRÁ MORATORIA PARA GDPR” La directora de la Agencia Española de Protección de Datos (AEPD), Mar…

Jornada GDPR Micromouse Marzo 2018 VIDEO de la Jornada GDPR organizada por MICROMOUSE Para todos aquellos que nos lo han…

LAS EMPRESAS ESPAÑOLAS SUBESTIMAN EL IMPACTO DE GDPR “De media, una empresa recibirá 89 consultas GDPR al mes, para las…

CLAVES SOBRE LA NUEVA GESTIÓN DE LOS DATOS Resaltaríamos dos de las claves que se mencionan en este interesante artículo…

ALERTA TOTAL EN GENERAL MOTORS ¡HAN PUBLICADO LOS PLANOS DEL CORVETTE C8! Es fácil imaginar la consternación que ha…

¿LA CRIPTOGRAFÍA CUÁNTICA SERÁ LA ENCRIPTACIÓN DEL FUTURO? Conceptualmente ya es enormemente complejo entender la base de la física cuántica,…

PROTECCIÓN CONTRA MELTDOWN Y SPECTRE Recientemente han salido informaciones sobre ataques de Meltdown y de Spectre en la CPU de…

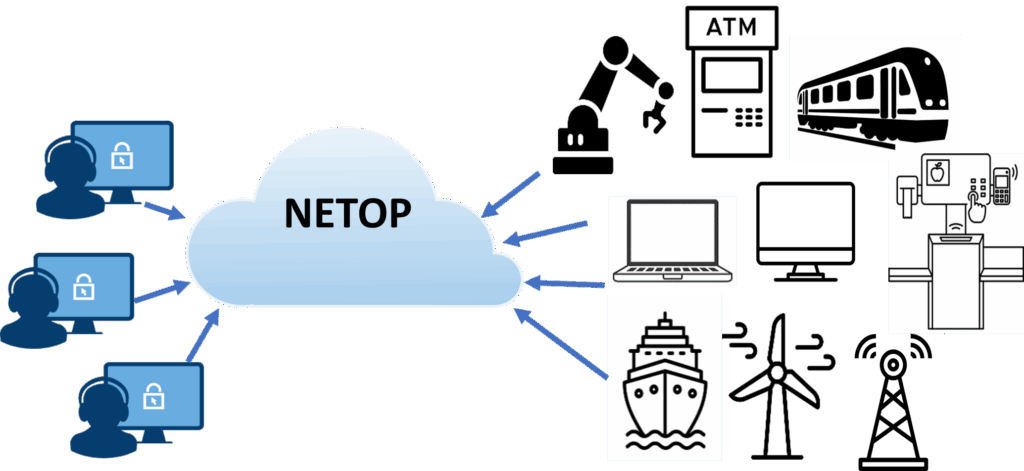

NUEVA VERSIÓN 12.67 DE NETOP REMOTE CONTROL El fabricante de Netop Remote Control™ anuncia una nueva release de su conocido…

HAN VENIDO LOS REYES, ¿NOS TRAEN SMART TOYS? OJO CON LOS DATOS Es curioso comprobar como las brechas de seguridad…

EL 10% DE LAS VENTAS MUNDIALES DE SOFTWARE DE CIBERSEGURIDAD PROCEDEN DE ISRAEL MICROMOUSE comercializa Safend Data Protection Suite™, una…

Lo realmente importante es la defensa del endpoint Para GDPR ha empezado la cuenta atrás. El 25 de Mayo de…

Syferlock – Doble Factor y Multi Factor de autenticación Las noticias sobre seguridad y pérdida de datos es constante, recientemente,…

G Data incorpora su tecnología Anti-Ransomware en sus versiones empresariales. G DATA Software acaba de liberar un importante paquete de…

Netop Vision Pro & Netop Vision for Chromebooks Desde Netop nos facilitan enlace a una grabación de un webminar sobre…

Los clientes de G DATA, protegidos del nuevo PETYA Como todos sabéis, el ransomware sigue protagonizando la actualidad mediática con…

Zetafax Newsletter – Zetafax se ha actualizado – Junio 2017 Zetafax se ha actualizado Estamos encantados de anunciar que el…

Existen infinidad de soluciones de control remoto, incluso algunas de ellas gratuitas, pero quizá debamos valorar si es la solución…

MICROMOUSE reafirma su acuerdo de distribución con la especialista en soluciones de control remoto seguro NetOp y se convierte en…

Lunes, 30 de enero de 2017. Northern Parklife y su representante en España en exclusiva, Micromouse, tiene el placer de…

Cada vez con más frecuencia nos encontramos con noticias de robo masivo de datos a empresas que dan servicio a…

MICROMOUSE firma acuerdo de distribución con la especialista americana de ciberseguridad OPSWAT OPSWAT, Inc., empresa líder como proveedor en soluciones…

Los servicios en la nube ha ayudado a muchas empresas a transformarse en los últimos años. Sin embargo, los expertos…

Las energías renovables son el futuro, eso lo sabemos. Pero que ya se están implantando con la ayuda de grandes…

El desarrollo de malware o de lo que es lo mismo de virus informáticos cada vez se dirigen más hacia…

El robo de datos en las empresas y los ataques de malware encabezan la lista de problemas más importan a…

El sector de la logística ya está siendo revolucionado. El primer camión autónomo (qué no necesita un conductor) se llama…

Odín es considerado por la mitología nórdica el dios de la sabiduría, la guerra y la muerte. Estas dos últimas…

El sector educativo está cambiando a la misma velocidad que el resto de los sectores. Por lo que vemos importante…

Google desveló más detalles acerca de Google Home, su pequeño dispositivo para controlar el hogar inteligente y conectado. Pues sí…

La última modificación del reglamento de protección de datos de la Unión Europea puede que a muchas empresas le parezca…

Como una gran estrella de la muerte es lo que puede formar el Dark Data en tu empresa. De forma…

El concepto cloud computing es cada vez más utilizado por las empresas de todo el mundo. Traducido al español como…

Si has olvidado alguna vez regar las plantas, ahora esto puede dejar de ser un problema. Y es que cada…

Sabemos que uno de los principales problemas a la hora de establecer una buena velocidad a través del WiFi es…

Veeam Backup & Replication #1 VM Backup™ Veeam® Backup & Replication™ aprovecha las tecnologías que hacen posible el centro de…

Conocer los casos de éxito de algunas empresas al elegir las soluciones tecnológicas presentes en el mercado nos hacen entender un poco mejor la viabilidad de cada una de ellas.

Caja Castilla-La Mancha es una entidad financiera con más de 50 años de fundada. Dentro de los retos que se…

El Municipio de Kristianstad es el más grande de Suecia, en términos de número de habitantes. Ron Marks director de Operaciones…

Es importante o no la seguridad de nuestros dispositivos móviles, es algo que debemos preguntarnos al menos cada vez que…

La última edición de infosecurity ha sido el punto de encuentro de profesionales de seguridad de la información. Este es…

G DATA descubre un nuevo ransomware apodado ‘Manamecrypt’ Madrid, 15 de abril de 2016 Los expertos de G DATA Security Labs…

Virus Bulletin reconoce la eficacia antimalware de las soluciones empresariales de G DATA La revista británica “Virus Bulletin”, reconocida por…

ZETADOCS NAV – VERSION 8 EL COMPLEMENTO PERFECTO PARA LOS PROCESOS DE NEGOCIO DE NAV Equisys ha liberado la…

G DATA lanza nuevas versiones de sus soluciones para empresas y las dota de protección contra ataques de día cero. Madrid, 15…

G Data protegerá a Ducati durante el Moto GP de 2016 G DATA Software, fabricante alemán especializado en soluciones antivirus…

Madrid, 18 de Noviembre de 2015 Northern Parklife AB ha liberado una nueva versión de su galardonada solución de gestión de…

G DATA INTERNET SECURITY PARA ANDROID, cien por cien eficaz en el último examen de AV-TEST G-Data Internet Security para…

Sobre ALHONDIGA LA UNION ALHONDIGA LA UNION es una referencia dentro del sector hortofrutícola con un compromiso claro: Ofrecer productos…

LA BOTNET ANDROMEDA SIGUE VIVA GData descubre un nuevo malware (Botnet Andromeda) que estaría recolectando pc’s zombies desde documentos de…

[heading type=2]Tendencias de fax[/heading] A pesar de lo que mucha gente pueda pensar, las transmisiones por fax siguen siendo una…

[heading type=1]El coste de los ficheros no utilizados en nuestros servidores[/heading] Cuando un empleado deja una empresa, el departamento de…

[heading type=2]Northern Storage Suite – Caso de exito Universidad de Amsterdam[/heading] Northern Storage Suite ayuda a la Universidad de Ciencias…

[heading type=4]Is Your Organization At Risk With Static Passwords?[/heading] We continue to read about countless security and data breaches…

[heading type=1]Cinco motivos de por qué la virtualización de escritorio con VERDE es una solución, simple e inteligente[/heading] Si busca…

New Vision Softlan y Micromouse han firmado un acuerdo de colaboración para el desarrollo de negocio y distribución de la…

Madrid, 23 de Septiembre de 2014. MICROMOUSE, mayorista de valor en soluciones de integración de Fax, anuncia la disponibilidad de MIGAFAX,…

Micromouse announces the new version of its User Data Management Portal – PAM The proactive data management user portal, PAM, incorporates new features…

Si no dispone de una mantenimiento en vigor de Zetafax necesitará comprar una actualización a Zetafax 2014 para poder instalarla….

Louis Vuitton (LVMH) es una empresa francesa que diseña ropa y complementos de lujo, fundamentalmente de cuero; fundada por Louis…

[heading type=1]Full Disk Encryption: 5 mitos sobre la encriptación y protección de datos[/heading] [image animation=»right-to-left» size=»dont_scale» align=»alignright» alt=»Full disk encryption»…

Las Administraciones Públicas y las empresas enmarcadas en este sector son conscientes de que los procesos manuales de transmisión de…

Las empresas relacionadas con el ámbito jurídico-fiscal, desde los propios Juzgados hasta las Notarias, Registradores, Despachos de Abogados y Procuradores,…

Las transmisiones de fax a través de líneas digitales contemplan varias ventajas frente a la trasmisión tradicional a través de…

[heading type=2]Casos en los que no se puede actualizar Zetafax[/heading] Zetafax 2014 es compatible con Windows 8, Windows 7, Windows…

La instalación de Zetafax 2015 consiste en una única instalación combinada del servidor de Zetafax, el cliente, las extensiones y…

El almacenamiento de datos se ha convertido en una de las partes del presupuesto de TI que más rápido crece,…

[heading type=1]Cómo reducir su factura telefónica a la mitad y alcanzar una conectividad total para sus faxes[/heading][heading type=3]¿Desea disminuir los…

[image animation=»right-to-left» size=»dont_scale» align=»alignright» alt=»Zetafax» title=»»]https://www.micromouse.com/wp-content/uploads/2014/05/Zetafax_Home.png[/image]Zetafax se integra con Exchange Online. Necesita una serie de pre-rrequisitos instalados en el equipo…

Madrid, Noviembre 2013. MICROMOUSE se complace en anunciar la disponibilidad de la última versión de Zetafax, denominada ZETAFAX 2014. La…

Madrid – 2 de Septiembre 2013 – SyferLock Technology Corporation ha anunciado que ha sido nombrada “Emerging Technology Vendor 2013”…

[heading type=3]PAM, el portal de gestión de almacenamiento proactivo del usuario, incorpora nuevas funcionalidades que mejoran la eficiencia y el…

1. Sobre TROA LIBRERÍAS Desde su fundación en 1951 TROA Librerías no ha dejado de desarrollar su proyecto de contribuir…

[heading type=1]Protección en el punto final[/heading] [image animation=»right-to-left» size=»dont_scale» align=»alignright» alt=»» title=»»]https://www.micromouse.com/wp-content/uploads/2014/07/safend1.jpg[/image] Los usuarios nos comentan que la protección de…

[image animation=»left-to-right» size=»dont_scale» align=»alignright» alt=»Zerafax VMware» title=»»]https://www.micromouse.com/wp-content/uploads/2014/05/Zfax_VMware.gif[/image]La virtualización mejora vertiginosamente tanto la eficiencia como la disponibilidad de recursos y aplicaciones…

1. Sobre COPRECI Copreci, S. Coop. desarrolla y fabrica componentes para electrodomésticos desde 1963. Desde su creación, se posiciona como…

Madrid, Mayo 2012. MICROMOUSE anuncia el lanzamiento de Zetafax 2012. Esta nueva versión de Zetafax incorpora una herramienta configurable de…

Sobre La Diputación provincial de Cuenca La Diputación Provincial de Cuenca es la institución pública encargada del Gobierno y la…

Madrid, 10 de Abril de 2012 – MICROMOUSE, representante para España del fabricante de Software de Fax, Zetafax y de…

La UNIVERSIDAD NEBRIJA optimiza su inversión en almacenamiento gracias a la solución proporcionada por MICROMOUSE La Universidad Nebrija se define…

El fabricante alemán consigue los mejores resultados en detección de malware con un 99,7% de eficacia en los análisis de…

El pasado 20 de junio la Vicepresidenta de la Comisión Europea y Comisario de Justicia de la UE, Viviane Reding,…

Balesio el líder en la tecnología de Optimización de Formatos Nativos de Ficheros y Micromouse han alcanzado un acuerdo para…

FoIP (protocolo Fax a través de Internet) es una nueva tecnología que permite enviar faxes a través de una red…

[heading type=1]Protección de información con Safend: Caso de éxito en el Ayuntamiento San Vicente del Raspeig [/heading] Situación El Ayuntamiento…

La protección de datos es un asunto de vital importancia en las empresas enfocadas al sector sanitario, ya hablemos de…

El fabricante alemán confía en la dilatada experiencia de Micromouse para implementar sus soluciones business Madrid, 14 de Diciembre de…

Acerca de Federación Catalana de Baloncesto (FCBQ) La FCBQ es una entidad privada con casi 100 años de historia, sin…

La infiltración más grave en el sistema informático de las instalaciones militares de Estados Unidos fue causada por una llave…